Fraude et sécurité, Produits

Qu’est-ce qu’un mot de passe à usage unique (OTP) ? Fonctionnalités et avantages

In a world where fraud is all too common, wouldn’t it be great to have a simple way to know you’re talking to the right person? As more of our lives happen online, the need for easy and reliable identity verification is more important than ever.

Les mots de passe à usage unique, également connus sous le nom de codes à usage unique ou de codes PIN à usage unique, ajoutent une couche de sécurité permettant de vérifier et de protéger les utilisateurs dans le monde entier. La sécurité mobile étant très demandée, le marché mondial de l’authentification multifacteurs est évalué à 55 milliards de dollars d’ici 2031, contre 14 milliards de dollars en 2023.

Les mots de passe à usage unique sont une solution simple et rentable permettant aux organisations de vérifier et de protéger les informations personnelles de leurs clients et de leurs employés. Si vous voulez connaître la définition et la signification des one-time passwords, et apprendre à vérifier instantanément vos clients depuis n’importe où dans le monde tout en gagnant du temps et de l’argent, ce guide est fait pour vous.

Alejandro Murcia, Director of Financial Services at Sinch, explains how businesses can use OTPs

Un mot de passe à usage unique (OTP), c’est quoi ?

Que veut dire l’acronyme OTP ? One-Time Password, dont la traduction est « mot de passe à usage unique ». C’est un moyen rapide de vérifier l’identité d’une personne lorsqu’elle se connecte à un compte, un réseau ou un système. Cette personne reçoit un code unique, généralement une chaîne de chiffres ou de lettres, qui expire après une courte période et qui n’est pas réutilisable.

OTPs can be sent to a user by email, phone call, authenticator app (common ones include Google Authenticator or Microsoft Authenticator), text message, as an RCS OTP or via another mobile messaging channel like WhatsApp, or as a push notification. They can be used as single-factor authentication to replace static passwords with a unique PIN for each session instead of requiring a username and password.

Alternatively, they can be combined with user-generated credentials for two-factor authentication (2FA), requiring both something a person knows (like a PIN) and something they have (like a key fob). This can come into play during sign-up, login, or transaction approvals, where:

- Un client tente d’utiliser son nom d’utilisateur et son mot de passe à partir d’un appareil non reconnu.

- Le client reçoit puis utilise son OTP pour vérifier son identité et son appareil.

L’obtention d’un OTP est rapide et facile pour l’utilisateur final. Voici un scénario courant :

- Une personne tente de se connecter à sa banque en ligne à partir d’un nouvel appareil.

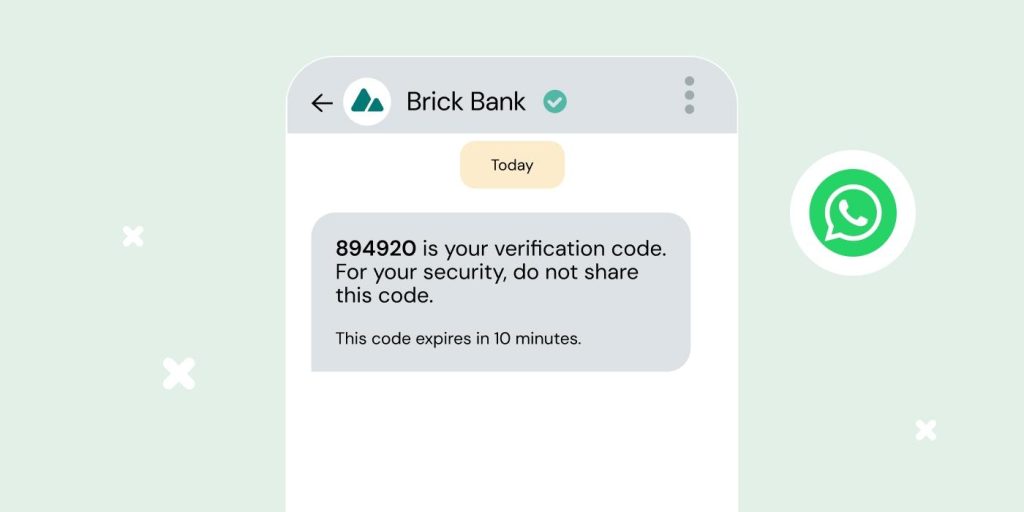

- The bank doesn’t recognize their device. They offer to send a verification code via WhatsApp, SMS, phone call, push notification, or email.

- La personne choisit comment recevoir l’OTP et l’obtient en quelques secondes.

- Elle saisit l’OTP ainsi que ses données de connexion, et voilà ! La connexion est établie.

Plutôt cool, non ? En coulisses, toutes sortes d’opérations magiques ont lieu pour générer et transmettre ce code à usage unique au client. Nous vous en dévoilons les secrets dans la section ci-dessous.

Comment fonctionne un mot de passe à usage unique ?

Lorsqu’une personne tente d’accéder à un système ou d’effectuer une transaction sur un appareil non authentifié, un générateur d’OTP et un serveur d’authentification collaborent en utilisant des jetons de sécurité (ou des secrets partagés) pour vérifier son identité.

Tout d’abord, le générateur d’OTP utilise un algorithme HMAC (hashed message authentication code) pour créer un nouveau code aléatoire pour chaque demande d’accès.

Comme leur nom l’indique, les mots de passe à usage unique ne fonctionnent qu’une seule fois, mais chaque mot de passe est soit basé sur HMAC (HOTP, HMAC based One Time Password), soit basé sur le temps (TOTP, Time based One Time Password).

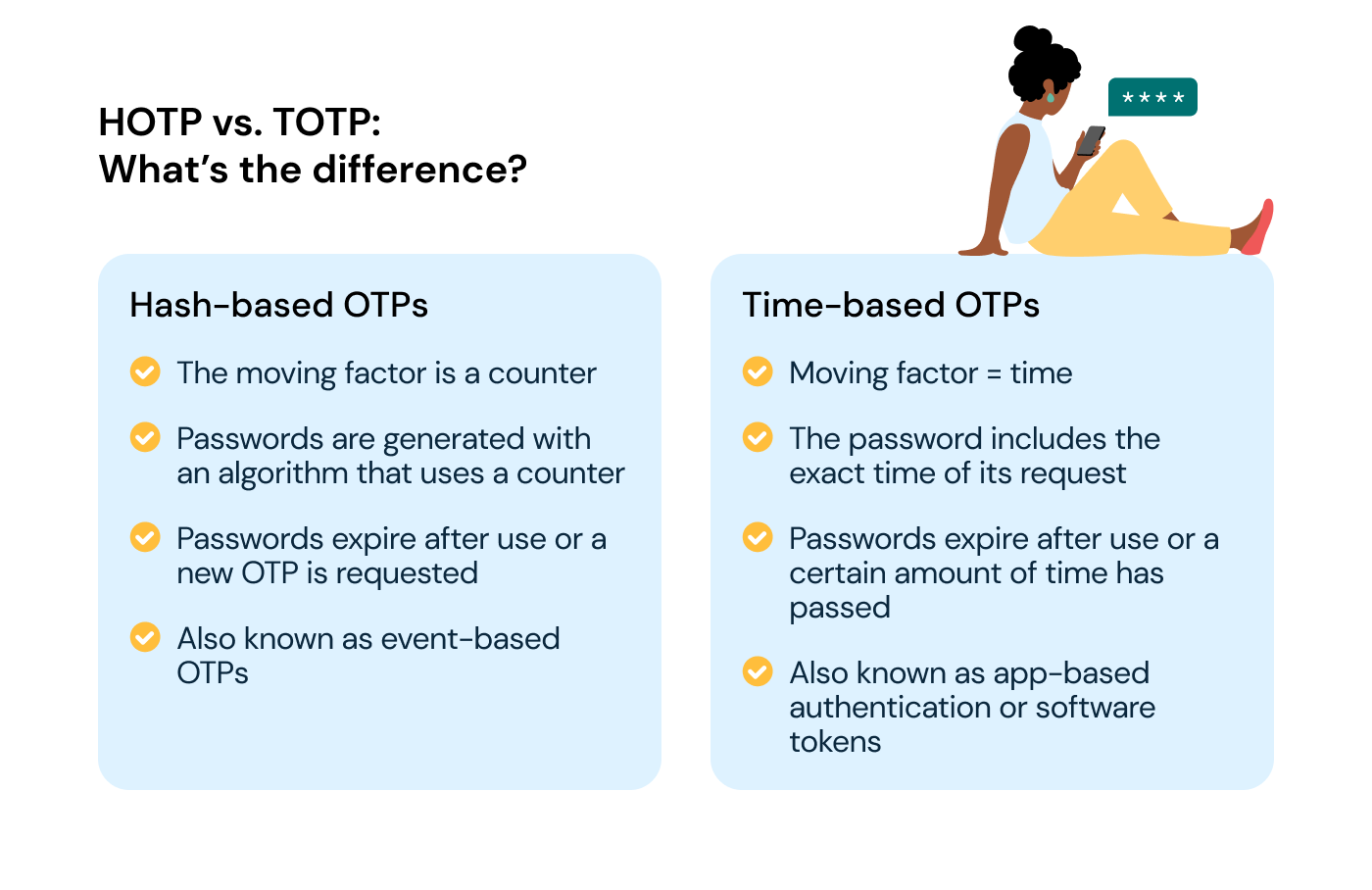

HOTP ou TOTP

La principale différence entre un OTP basé sur HMAC (HOTP) et un OTP basé sur le temps (TOTP) est le facteur qui change à chaque fois que l’algorithme génère le code.

OTP basés sur HMAC :

- Le facteur de changement est un compteur, qui est généré sur la base du nombre total d’OTP créés.

- Les mots de passe sont générés avec un algorithme.

- Comme pour un ticket dans la file d’attente, le numéro est inclus dans le mot de passe.

- Les mots de passe expirent après utilisation ou lorsqu’un nouvel OTP est demandé.

- Également connus sous le nom d’OTP basés sur des événements.

OTP basés sur le temps :

- Le facteur de changement est le temps.

- Le mot de passe comprend l’heure exacte à laquelle il est demandé.

- Par exemple, 1:05:43 = 10543

- Les mots de passe expirent après utilisation ou après un certain temps.

- Également connus sous le nom d’authentification basée sur l’application ou de jetons logiciels.

- Généralement considérés comme beaucoup plus sûrs que les HOTP parce qu’ils ne sont valables que pour une période donnée.

Une fois le code émis, le générateur d’OTP le partage avec le serveur d’authentification backend.

Lorsqu’un utilisateur ou une utilisatrice saisit son code, le serveur d’authentification OTP utilise le même algorithme que le générateur pour faire correspondre le code, ce qui permet une validation facile et instantanée.

Les mots de passe à usage unique sont-ils sécurisés ?

Les mots de passe sont une forme faible de vérification de l’identité : 68 % des fuites de données d’entreprise en 2024 sont dues à une erreur humaine.

Alors, comment les entreprises peuvent-elles aider leurs clients à protéger leurs mots de passe ? Elles peuvent les sensibiliser aux bonnes pratiques, comme le fait de ne jamais partager ses mots de passe ou de ne pas les réutiliser pour d’autres comptes. Mais pour les entreprises qui traitent des données sensibles, ce n’est pas suffisant. L’ajout d’une autre méthode d’authentification, comme les mots de passe à usage unique ou l’authentification à deux facteurs, renforce la sécurité en modifiant la vérification à chaque connexion ou transaction.

Still, OTPs can be vulnerable to hackers. That’s why we recommend SIM-based verification methods which require users to interact with a prompt on their mobile devices, making life hard for opportunistic hackers.

Quels sont les avantages des mots de passe à usage unique ?

Très polyvalents, les OTP tirent parti de l’utilisation généralisée des appareils mobiles pour atteindre les utilisateurs dans le monde entier. Ils peuvent être diffusés par différents canaux, ce qui les rend accessibles et conviviaux.

Grâce aux OTP, les organisations peuvent offrir à leurs utilisateurs une expérience d’authentification sécurisée, évolutive et simple, en protégeant les informations sensibles et en instaurant la confiance dans leurs plateformes numériques.

Voici les principaux avantages :

- Protection contre la fraude et protection des données renforcées

- Portée mondiale évolutive sur les appareils mobiles

- Commodité et facilité d’utilisation

Chaque avantage mérite une attention particulière, c’est pourquoi nous allons nous y intéresser.

Protège des voleurs d’identité

Les entreprises qui utilisent des OTP rendent beaucoup plus difficile l’accès non autorisé aux comptes de la clientèle ou du personnel.

À titre d’exemple, imaginons ce qui se passe lorsqu’une personne non autorisée tente d’accéder au compte en ligne d’une autre personne. L’utilisateur légitime reçoit un code qu’il n’a pas demandé, ce qui constitue un signal d’alarme. Alors que l’entreprise ne sait pas forcément si la tentative était légitime, la personne se rend rapidement compte que quelque chose ne va pas et modifie son mot de passe.

Un message de vérification est également envoyé si un appareil non reconnu tente d’accéder au compte, ce qui permet aux utilisateurs de signaler facilement toute activité suspecte. De cette façon, ils gardent le contrôle sans que leur compte soit inutilement bloqué. Les entreprises, elles, montrent qu’elles protègent activement les informations personnelles, et renforcent ainsi la confiance de leurs clients.

Quasiment impossible à deviner

Bien que très simples (quatre à huit chiffres aléatoires), les OTP sont remarquablement efficaces pour atténuer les risques liés à une sécurité insuffisante des mots de passe.

Voyons cela d’un point de vue mathématique. Si vous émettez un code aléatoire à six chiffres, les voleurs d’identité doivent deviner correctement chaque chiffre dans un très court laps de temps avant que le code n’expire.

Cela signifie 10 possibilités (de zéro à neuf), six fois (10 x 10 x 10 x 10 x 10 x 10).

En d’autres termes, les pirates ont une chance sur un million d’obtenir votre OTP, soit une probabilité de 0,000001 %.

Et cela uniquement pour un OTP standard à six chiffres. Si le code comporte huit chiffres, les voleurs ont probablement plus de chances de gagner à la loterie que de deviner votre code.

Facile à mettre en œuvre sur plusieurs canaux

SMS messaging is a popular choice for sending OTPs because it’s fast, reliable, and widely used. In many markets, SMS verification is a budget-friendly option for businesses getting started with OTPs.

But the beauty of OTPs is that they’re versatile, and you can send them through any channel that your customers prefer, like WhatsApp, Rich Communication Services (RCS), email, and more.

Channels like RCS and WhatsApp are especially effective for OTPs because they allow your brand’s messages to come from verified profiles straight to your customers’ inboxes. This added layer of trust reduces the risk of fraud like smishing, ensuring your customers can spot real messages from your business at a glance.

Permet à votre service informatique de souffler

Nous avons tous des dizaines de mots de passe et de noms d’utilisateur à mémoriser. Qui n’en a pas déjà oublié au moins un ? Du compte de streaming aux abonnements aux journaux en ligne, ce n’est pas une mince affaire que de retenir toutes ces informations.

Il est humain d’avoir des oublis. En l’absence d’autres méthodes de vérification, les utilisateurs appelleront le service informatique ou le service clientèle pour retrouver l’accès à leurs comptes. Le temps passé à traiter ce genre de demandes s’accumule rapidement.

Les OTP peuvent être utilisés pour réinitialiser les mots de passe et économiser d’innombrables heures de travail. En conséquence :

- Les équipes informatique et support disposent de plus de temps pour se consacrer à des tâches plus productives et à des problèmes critiques pour l’entreprise.

- Les utilisateurs disposent d’une méthode plus rapide et plus pratique pour réinitialiser leur mot de passe et retrouver l’accès à leur compte.

Facile à intégrer et à faire évoluer pour les organisations

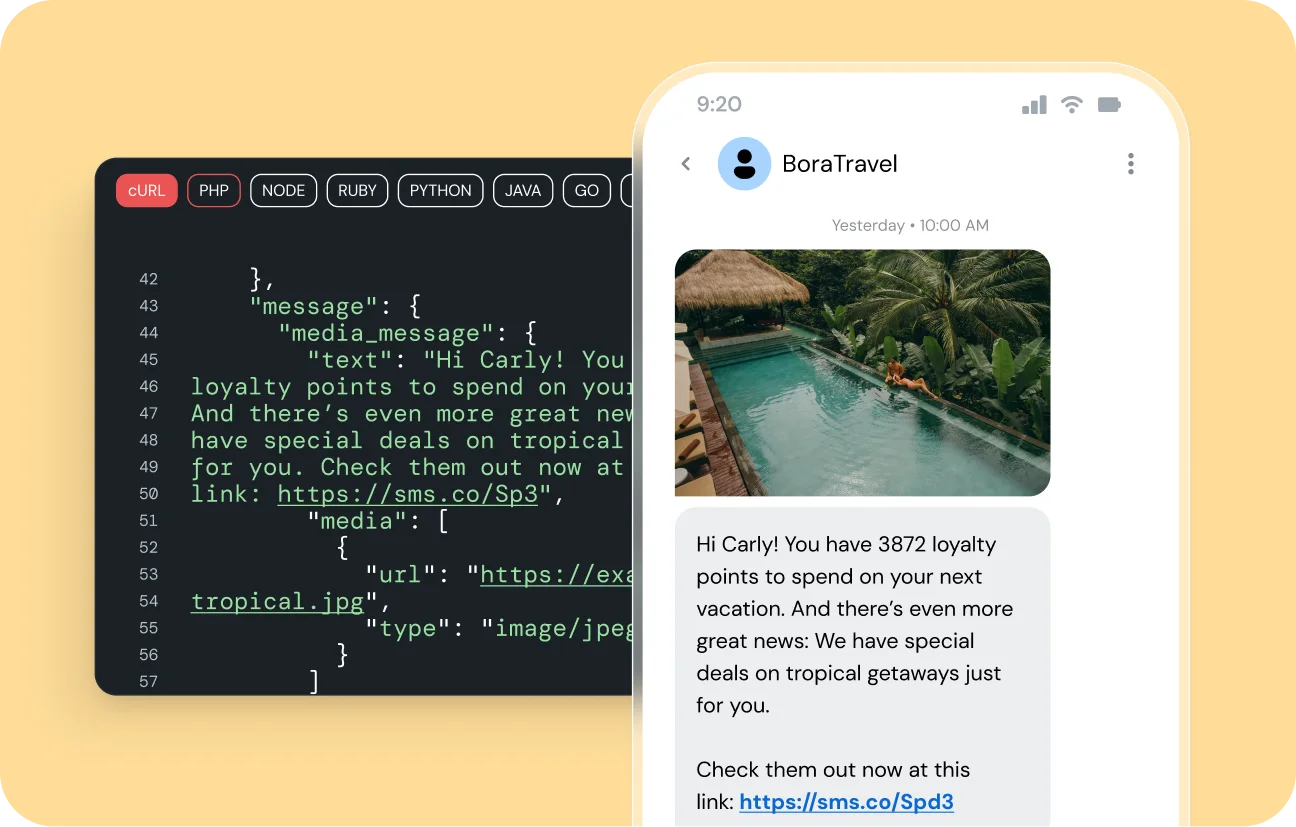

Using verification APIs, organizations can easily build OTPs into their apps and products.

Ces intégrations programmables peuvent être rapidement rentabilisées :

- Elles luttent contre les menaces de cybersécurité internes et externes en neutralisant les facteurs de risque d’accès interne non autorisé ou les menaces externes dues à des acteurs malveillants qui tentent d’obtenir ou de deviner les identifiants de connexion habituels d’un utilisateur.

- Elles renforcent la confiance des clients en ajoutant une couche de sécurité supplémentaire, au-delà des identifiants traditionnels que sont le nom d’utilisateur et le mot de passe, garantissant ainsi aux clients que leurs données sont à l’abri d’un accès non autorisé.

- Elles font gagner du temps à vos ressources humaines en réduisant le besoin de vérification manuelle et d’assistance, afin qu’elles puissent se concentrer sur des objectifs plus importants.

Améliore l’expérience utilisateur

Selon notre étude 2024, 61 % des consommateurs s’attendent à recevoir les messages d’authentification à deux facteurs en une minute maximum. Cela signifie qu’une vérification rapide et fiable est essentielle pour une bonne expérience utilisateur. Une procédure d’authentification à deux facteurs transparente et rapide peut faire toute la différence dans la manière dont les clients perçoivent la fiabilité et la sécurité de votre marque.

Multi-factor authentication solutions like Sinch’s SMS Verification API provide security at scale and a buttery-smooth UX.

Avec Sinch, une simple intégration rend la vérification des utilisateurs rapide et facile via leur appareil mobile. En effet :

- Tout le monde a un service SMS sur son téléphone mobile.

- C’est un canal de communication familier et confortable.

- Les gens peuvent recevoir des SMS presque partout dans le monde gratuitement ou presque.

Des cas d’utilisation des mots de passe à usage unique infinis

Okay, not exactly endless, but pretty close. With verification more critical than ever, more and more industries are turning to two-factor authentication and OTPs to verify user identities. Here are some key sectors making great use of it:

- Financial services and digital banking: OTPs ensure secure login and transaction verification, protecting users’ credit card information, funds, and sensitive data.

- Retail and e-commerce: OTPs validate customer identities during payment processes and confirm transactions, helping to prevent fraud.

- Healthcare: OTPs ensure secure access to patient records and confidential information.

- Compagnies d’assurance et prestataires de services aux salariés : les assureurs peuvent utiliser les OTP pour valider et vérifier les demandes de remboursement et l’accès à d’autres documents importants.

- Services informatiques : les OTP renforcent la sécurité de l’authentification des utilisateurs lorsque les employés se connectent à des systèmes, des réseaux ou des applications.

- Administration des entreprises : les OTP peuvent sécuriser l’accès à des documents confidentiels ou à des flux de travail comprenant des processus d’approbation.

- Services publics : les OTP offrent une sécurité supplémentaire lors de la connexion à des portails ou à des applications offrant des services comme les déclarations d’impôts, les demandes de permis ou les aides sociales.

Dans tous les secteurs, les codes à usage unique permettent de valider l’identité des utilisateurs lorsqu’ils effectuent certaines actions, par exemple :

- Confirmation de leur identité

- Authentification d’un appareil

- Inscription en tant que nouvel utilisateur

- Identification et connexion

- Confirmation d’une transaction

- Enregistrement ou réinitialisation d’un mot de passe

- Validation d’une demande de transfert d’argent

L’avenir des OTP et de l’authentification

Il est clair que le marché va continuer à évoluer, à la fois en termes de solutions plus poussées et de cybermenaces de plus en plus intelligentes. Alors, comment les mots de passe à usage unique et l’authentification peuvent-ils garder une longueur d’avance ? Voici quelques tendances clés qui façonnent l’avenir :

- Un internet plus soucieux de l’identité : les utilisateurs auront de plus en plus de contrôle sur leurs données à caractère personnel et s’y intéresseront de plus en plus. Ils exigeront donc des identités numériques plus sûres.

- Le déclin de l’authentification multifacteurs traditionnelle : des méthodes d’authentification des clients plus solides remplacent l’authentification multifacteurs traditionnelle, poussées par des secteurs comme la banque et l’e-commerce qui recherchent une sécurité et une commodité accrues.

- Un mélange d’ancien et de nouveau : à l’avenir, les méthodes de vérification traditionnelles seront combinées à de nouvelles technologies afin de maintenir la continuité tout en renforçant la sécurité.

- Expanding channels: Mobile-first solutions will grow, with options like Flash Call, Data Verification, and Phone Call Verification becoming key for secure, flexible authentication.

Les mots de passe à usage unique feront toujours partie de ce paysage, mais l’avenir réside dans des solutions qui suivent l’évolution des préférences et des besoins des utilisateurs.

Découvrez-en plus sur les mots de passe à usage unique et l’authentification des utilisateurs

Vous savez maintenant ce que sont les OTP. Vous avez vu à quel point ils peuvent être polyvalents et appris comment ils peuvent vous aider à assurer la sécurité de vos clients.

Vous voulez en savoir encore plus ? Consultez ces ressources pour améliorer vos connaissances en matière d’authentification et de vérification dans un contexte de cybersécurité en constante évolution :

- 5 key takeaways on digital identity and authentication

- How to use machine learning for fraud detection

- What is SMS spoofing and how to prevent it

- Why you should blend verification methods for your mobile app or website

For those really looking to nerd-out, check out our whitepaper on Two-factor authentication.

Otherwise, contact us anytime to chat with one of our experts about how to protect your customers and open the door to better customer engagement!

Comment les utilisateurs peuvent-ils obtenir un mot de passe à usage unique ?