Betrug und Sicherheit

Was ist Smishing? SMS-Phishing erklärt

Menschen vertrauen den Unternehmen, mit denen sie Geschäfte machen, dass sie ihre persönlichen Daten schützen. In Rahmen unserer Studie zum Stand der Kundenkommunikationim Jahr 2025 haben wir herausgefunden, dass 84 % der amerikanischen Bevölkerung glauben, dass die Unternehmen, mit denen sie interagieren, für den Schutz ihrer digitalen Daten verantwortlich sind.

Das wissen Cyberkriminelle und nutzen dieses Vertrauen durch Smishing (SMS-Phishing) aus. Bei diesen sich ständig weiterentwickelnden SMS-Betrügereien geben Kriminelle sich als Unternehmen aus, um vertrauliche Daten zu stehlen. Sie verleiten Opfer dazu, Passwörter, Finanzinformationen und andere sensible Daten preiszugeben, um damit deren Identität zu stehlen oder deren Bankkonto leerzuräumen.

Ganz gleich, ob Sie als Unternehmen um die Sicherheit Ihrer Mitarbeitenden besorgt sind oder als Privatperson versuchen, Ihre Finanzen zu schützen: Ihre erste Verteidigungslinie ist über Smishing Bescheid zu wissen. Im Folgenden erfahren Sie, wie Smishing funktioniert und wie Sie es erkennen können, bevor es Schaden anrichtet.

Was ist Smishing?

Smishing ist ein Versuch, Einzelpersonen oder Unternehmen durch Tricks oder Manipulation dazu zu bringen, sensible oder wertvolle persönliche Daten wie Passwörter, Bankdaten und Sozialversicherungsnummern über Short Message Service (SMS) und andere Formen von Textnachrichten preiszugeben.

Der Begriff selbst setzt sich aus „SMS“ und „Phishing“ zusammen und ergibt „Smishing“, eine spezielle Form des Phishings für mobile Geräte. Phishing-E-Mails gibt es zwar schon seit Jahrzehnten, aber Smisher greifen speziell über SMS-Nachrichten an.

Smisher versenden betrügerische SMS, die scheinbar von seriösen Unternehmen wie Finanzinstituten oder vertrauenswürdigen Kontakten stammen. Sie gestalten diese Nachrichten so, dass sie die Empfänger dazu verleiten, persönliche Daten preiszugeben:

- Passwörter

- Kreditkartennummern

- Sozialversicherungsnummern

- Bankinformationen

- Anmeldedaten

Phishing-Betrügereien zielen in erster Linie auf die Anmeldedaten der Benutzer ab. 80 % der Angriffe zielen darauf ab, Anmeldedaten über gefälschte Seiten und betrügerische Formulare zu stehlen.

Sobald Betrüger diese Informationen gestohlen haben, können sie sie auf vielfältige Weise nutzen. Sie könnten es auf dem Schwarzmarkt verkaufen, Identitätsdiebstahl begehen, Bankkonten leeren oder Zahlungen in ihre eigenen Taschen umleiten.

Betrüger fälschen auch Telefonnummern oder verwenden Text-zu-E-Mail-Tools, um ihre wahre Herkunft zu verschleiern, sodass Angriffe schwerer zu verfolgen sind. SMS-Spoofing ermöglicht es Betrügern, ihre Identität zu verschleiern und als legitime Absender aufzutreten.

Smishing ist zu einer gängigen Methode für Betrüger geworden, weil SMS-Betrug besonders erfolgreich zu sein scheint. SMS-Nachrichten werden im Durchschnitt zu 98 % geöffnet. Das bedeutet eine fast garantierte Zielgruppe für diese Art von Betrug, wenn diese nicht weiß, worauf sie achten muss.

So funktioniert Smishing

Ein Smishing-Angriff nutzt Social-Engineering-Methoden, gefälschte Rufnummern und schädliche URLs, um noch vor der Entdeckung Anmeldedaten, Finanzinformationen und personenbezogene Daten von Nutzerinnen und Nutzern mobiler Endgeräte abzugreifen. Im Folgenden wird Schritt für Schritt erklärt, wie diese Betrügereien ablaufen können:

1. Der Betrüger gelangt an die Telefonnummer des Opfers

Betrüger gelangen durch Datenschutzverletzungen, gekaufte Kontaktlisten oder in dicht besiedelten Vorwahlgebieten manchmal sogar durch einfaches Raten an Telefonnummern.

2. Sie versenden eine SMS, die legitim aussieht

Die Nachricht sieht aus als käme sie von einer vertrauenswürdigen Quelle, z. B. der Bank des Opfers, einem Lieferdienst, einer Regierungsbehörde oder sogar einem Kollegen oder einer Kollegin. Die Telefonnummer oder die Identifikationsmerkmale des Betrügers sehen oft so täuschend echt aus, dass sie auf den ersten Blick nicht als Betrug erkannt werden.

3. Die Botschaft schafft Dringlichkeit

Die SMS erzeugt durch Social Engineering ein Gefühl der Dringlichkeit und teilt der empfangenden Person mit, dass sofortiges Handeln gefragt ist:

- Ihr Konto wurde gehackt

- Ein Paket konnte nicht zugestellt werden

- Sie schulden jemandem Geld

- Sie haben einen Preis gewonnen

Das Ziel ist es, das Opfer dazu zu bringen, schnell und unüberlegt zu handeln.

4. Das Opfer wird aufgefordert, Maßnahmen zu ergreifen

Die Nachricht fordert die empfangende Person auf, auf einen Link zu klicken, ein Formular auszufüllen, Kontoinformationen zu verifizieren oder mit vertraulichen Informationen zu antworten. Jede Anfrage zielt darauf ab, entweder direkt Informationen zu stehlen oder, in selteneren Fällen, Malware auf dem Gerät zu installieren.

5. Das Opfer klickt oder antwortet

Wenn die empfangende Person auf die Nachricht eingeht, kann sie auf eine gefälschte Website oder Anmeldeseite geleitet werden. Sie gibt Informationen ein oder klickt auf einen Link, der Malware wie Spyware oder sogar Ransomware auf ihrem Telefon installiert. Diese Software überwacht Tastatureingaben und stiehlt Passwörter.

6. Der Betrüger verwendet die Informationen

Mit den gestohlenen Zugangsdaten können Betrüger auf Bankkonten zugreifen, Identitätsdiebstahl begehen oder die Daten des Opfers an andere Kriminelle verkaufen. Je länger es dauert, bis das Opfer merkt, was passiert ist, desto mehr Schaden kann der Betrüger anrichten.

Arten von SMS-Phishing-Angriffen

Smishing-Betrügereien verwenden unterschiedliche Taktiken, je nachdem, was die Betrüger stehlen wollen und auf wen sie es abgesehen haben. Wenn Sie die gängigen Arten von Smishing-Angriffen und Smishing-Taktiken kennen, können Sie sie erkennen, bevor Sie zum Opfer werden. Hier sind die am häufigsten anzutreffenden Muster:

- Betrug im Bereich Finanzen und Kontosicherheit: Betrüger senden gefälschte Warnungen, in denen behauptet wird, dass Ihr Bankkonto kompromittiert wurde, verdächtige Aktivitäten entdeckt wurden oder Ihre Kreditkarte für einen nicht autorisierten Kauf verwendet wurde. Sie drängen Sie, Ihre Daten zu überprüfen oder Ihr Passwort sofort zu ändern.

- Gefälschte Lieferbenachrichtigungen: In diesen Nachrichten wird behauptet, dass ein Paket nicht zugestellt werden konnte, und Sie werden aufgefordert, Ihre Adresse zu bestätigen oder eine Gebühr für die erneute Zustellung zu zahlen. Die Betrüger könnten versuchen, sich als große Spediteure wie DHL, die Deutsche Post oder Einzelhändler wie Amazon auszugeben.

- Betrug mit Preisen und Belohnungen: Sie erhalten eine SMS, in der Ihnen mitgeteilt wird, dass Sie einen Geschenkgutschein, ein Preisausschreiben oder eine Verlosung gewonnen haben. Sie müssen lediglich Ihren Preis anfordern, indem Sie ein Formular ausfüllen oder auf einen Link klicken, um Ihre Angaben zu überprüfen.

- Steuer- und Behördenbetrug: Betrüger geben sich als Steuer- oder Regierungsbehörden aus und behaupten, dass Sie Geld schulden, was ernsthafte Konsequenzen haben kann, wenn Sie nicht sofort zahlen. Oder sie sagen, dass eine nicht beanspruchte Steuererstattung auf Sie wartet.

- Verifizierungscodes: Betrüger können Phishing nutzen, um Sie dazu zu bringen, Verifizierungscodes (z. B. Codes für Multifaktor-Authentifizierung) auf gefälschten Websites einzugeben. Sie behaupten, Sie müssten eine Überweisung, einen Kauf oder eine Passwortänderung bestätigen, die in Wirklichkeit nie stattgefunden hat.

- Betrug mit Rechnungen und Zahlungen: Rechnungsbetrügereien sind am besten durch E-Mail-Phishing dokumentiert, aber gelegentlich werden sie auch per SMS zugestellt. Dies könnte wie eine gefälschte Rechnung eines Dienstes aussehen, der behauptet, Sie schulden Geld. Wenn Sie die Rechnung bezahlen, erhalten die Betrüger sowohl Ihr Geld als auch Ihre Zahlungsinformationen.

- Nachahmung von Kontakten: Wenn die Daten einer Person kompromittiert werden, können Betrüger Nachrichten senden, die tatsächlich von deren Telefonnummer stammen. Sie behaupten, sie hätten einen Notfall oder bräuchten sofortige Hilfe, und nutzen so Ihr Vertrauen in diese Person aus.

Smishing vs. Phishing vs. Vishing

Smishing ist nicht die einzige Methode, mit der Betrüger versuchen, Informationen zu stehlen. Der Hauptunterschied zwischen diesen drei Begriffen liegt in dem Kommunikationskanal, den die Betrüger nutzen, um Sie zu erreichen.

So funktionieren sie:

| Definition | Beispiel: | |

| Phishing | Ein Sammelbegriff für jede Art von Betrug, bei dem Menschen durch irreführende Nachrichten dazu gebracht werden, sensible Informationen preiszugeben. Phishing geschieht meist über E-Mails, in denen Betrüger Nachrichten mit schädlichen Links oder gefälschten Anmeldeseiten versenden, um Ihre Anmeldedaten zu stehlen. | Sie erhalten eine E-Mail, die angeblich von Ihrer Bank stammt und in der Sie aufgefordert werden, Ihr Konto zu verifizieren, indem Sie auf einen Link klicken und Ihr Passwort eingeben. |

| Smishing | Bezieht sich speziell auf Phishing-Angriffe, die über SMS-Nachrichten durchgeführt werden. | Sie erhalten eine SMS, in der behauptet wird, dass eine Paketzustellung fehlgeschlagen ist, und Sie aufgefordert werden, auf einen Link zu klicken, um den Termin zu verschieben. |

| Vishing (Voice-Phishing) | Dies geschieht über Telefonanrufe, bei denen sich die Betrüger als seriöse Organisationen ausgeben und Sie zur Weitergabe persönlicher Daten drängen. | Jemand ruft an und behauptet, er sei vom technischen Support und bittet um Fernzugriff auf Ihren Computer, um „ein Sicherheitsproblem zu beheben“. |

Beispiele für Smishing-Nachrichten

Smishing-Nachrichten von Cyberkriminellen, die sich als große Unternehmen wie Apple oder DHL ausgeben, verwenden betrügerische URLs, um Anmeldedaten und Zahlungsinformationen von SMS-Empfängern zu stehlen. Hier sind drei Beispielszenarien, die Ihnen helfen können, aufmerksam zu bleiben.

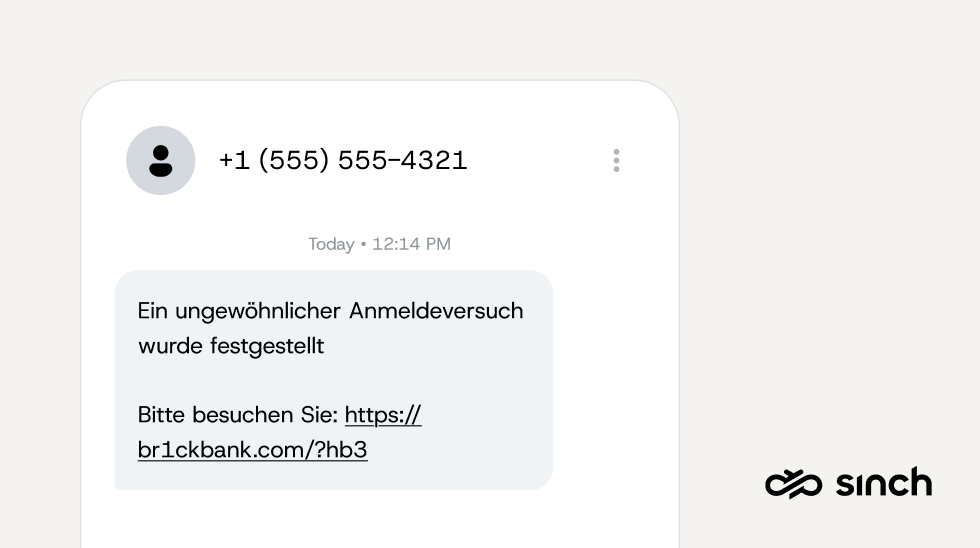

Sicherheitswarnung der Bank

Während der Mittagspause schauen Sie auf Ihr Handy. Sie haben eine SMS von der Chase Bank erhalten. Als Absender wird „Chase“ angegeben, und die Nachricht warnt, dass ungewöhnliche Login-Aktivitäten auf Ihrem Konto festgestellt wurden. Sie enthält einen Link, über den Sie Ihre Identität überprüfen und Ihr Konto sofort sichern können.

„Auf Ihrem Chase-Konto wurde eine ungewöhnliche Anmeldung festgestellt. Bestätigen Sie Ihre Identität hier: https://chase-secure-verify.com/login“

Die Nachricht sieht professionell aus, und die Dringlichkeit wirkt echt. Aber sehen Sie sich die URL genauer an. Ein legitimer Link der Chase Bank wäre chase.com, nicht eine Domäne wie „chase-secure-verify.com“. Betrüger fügen offiziell klingende Wörter hinzu, um gefälschte URLs legitim erscheinen zu lassen. Dieses kleine Detail ist das Einzige, was Sie davon abhält, Ihre Anmeldedaten an einen Betrüger weiterzugeben.

Fehler bei der Paketzustellung

Es ist Urlaubszeit, und Sie erwarten mehrere Lieferungen. Sie erhalten eine SMS mit der Nachricht, dass Ihr Paket von einem großen Versandunternehmen aufgrund einer unvollständigen Adresse nicht zugestellt werden konnte. In der Nachricht werden Sie aufgefordert, auf einen Link zu klicken, um Ihre Versandinformationen zu aktualisieren, damit ein erneuter Zustellungsversuch unternommen werden kann.

„DHL: Ihr Paket konnte aufgrund einer ungültigen Adresse nicht zugestellt werden. Aktualisieren Sie Ihre Lieferdaten hier: https://dhl-tracking.de/update3847“

Sie können sich nicht daran erinnern, in letzter Zeit etwas bestellt zu haben, aber bei so vielen Einkäufen in dieser Zeit des Jahres ist es leicht, an sich selbst zu zweifeln. Betrüger setzten auf genau diese Verwirrung. Sobald Sie auf den Link klicken und Ihre Adresse, Zahlungsdaten und Kontaktinformationen eingeben, haben sie alles, was sie brauchen, um Ihre Identität zu stehlen oder betrügerische Einkäufe zu tätigen.

Profi-Tipp: Achten Sie auf verdächtige URLs mit Rechtschreibfehlern, dringlichen Formulierungen, die zum sofortigen Handeln auffordern, und Absendernummern, die nicht mit den offiziellen Kontaktinformationen des Unternehmens übereinstimmen.

Herzlichen Glückwunsch, Sie haben gewonnen!

Sie erhalten eine SMS, in der Ihnen mitgeteilt wird, dass Sie einen 500-Euro-Gutschein eines beliebten Einzelhändlers gewonnen haben. Sie müssen nur Ihren Preis anfordern, indem Sie auf den Link klicken und eine kurze Umfrage ausfüllen, um Ihre Teilnahmeberechtigung zu bestätigen. In der Nachricht wird erwähnt, dass Sie auf der Grundlage Ihrer jüngsten Einkäufe ausgewählt wurden. Es könnte sich etwa so anhören:

„Herzlichen Glückwunsch! Sie wurden ausgewählt, um aufgrund Ihrer Treue einen Kaufland-Geschenkgutschein im Wert von 500 € zu erhalten. Fordern Sie Ihren Gutschein hier an, bevor er verfällt: https://kaufland-gutscheine.net/claim?id=9847“

Ein Geldgewinn klingt verlockend. Der Verweis auf Ihre Kaufhistorie verleiht dem Angebot einen persönlichen Charakter. Aber es gab keinen Wettbewerb, kein Auswahlverfahren und keinen Geschenkgutschein. Die „Umfrage“ wurde entwickelt, um Ihre persönlichen Daten zu sammeln. In manchen Fällen verlangen die Betrüger sogar eine kleine Bearbeitungsgebühr für die Einlösung des angeblichen Gewinns und stehlen dann sowohl Ihre Daten als auch Ihr Geld.

Typische Textvorlagen für Smishing-Angriffe

Hier sind weitere Beispiele für Formulierungen, die Betrüger bei Smishing-Angriffen verwenden:

- Steuerrückerstattungsbetrug: „Mitteilung des Finanzamts: Für Sie liegt eine Steuerrückerstattung in Höhe von 1847 € vor. Bitte bestätigen Sie Ihre Angaben zur Auszahlung: finanzamt-auszahlung.info“

- Missbrauch von Verifizierungscodes: „Der Verifizierungscode Ihres Bankkontos lautet 847293. Geben Sie diesen Code ein, um Ihre jüngste Überweisung von 2450 € zu bestätigen.“

- Vorgetäuschte Abbuchung: „Für die Verlängerung Ihres Norton-Abonnements sollte soeben ein Betrag von 399,99 € abgebucht werden. Wenn diese Zahlung nicht von Ihnen stammt, klicken Sie hier, um sie zu melden: [Link]“

- Ausgabe als bekannte Person: „Hey, hier ist Mark von der Arbeit. Ich stecke in der Klemme und meine Karte funktioniert nicht. Kannst du mir via PayPal 200 Euro an mark.b@gmail.com überweisen? Ich werde es dir morgen zurückzahlen.“

- Drohende Kontosperrung: „Ihr Netflix-Konto wurde aufgrund einer fehlgeschlagenen Zahlung vorübergehend gesperrt. Aktualisieren Sie Ihre Angaben sofort, um zu verhindern, dass Ihr Abonnement gekündigt wird: [Link]“

Wie können Sie sich vor Smishing schützen?

Smishing kann Ihrem Unternehmen auf zwei Weisen schaden: sowohl einzelnen Mitarbeitenden als auch Ihrem gesamten Unternehmen – je nach Art des Cyberangriffs.

Wenn der Smishing-Angriff darauf abzielt, über einen Link Malware oder Ransomware auf die Systeme Ihres Unternehmens hochzuladen, können Betrüger dadurch Zugriff auf die Kontaktinformationen Ihrer Angestellten und weitere sensible Daten erhalten.

Mit diesen Daten bekommen sie wiederum die Möglichkeit, SMS zu versenden, die aussehen, als kämen sie von Ihnen vertrauten Personen. Die Daten dieser Personen werden kompromittiert und Ihr Vertrauen ausgenutzt, um Sie zur Weitergabe wertvoller personenbezogener Daten zu verleiten.

Was können Sie also tun, um Smishing-Angriffe zu verhindern? Hier sind die wichtigsten Schutzmaßnahmen, die Sie ergreifen können.

- Klicken Sie nicht auf Links von unbekannten Absendern: Wenn Sie den Absender nicht kennen, klicken Sie auf keinen Fall auf die Nachricht. Löschen Sie verdächtige SMS sofort und antworten Sie nie darauf. Auch nicht, um zu fragen, wer Sie kontaktiert.

- SMS über angeblichen Absender verifizieren: Wenden Sie sich direkt über offiziell veröffentlichte Kontaktdaten an das in der SMS genannte Unternehmen. Nutzen Sie niemals die Kontaktangaben aus der SMS. Rufen Sie die Nummer auf Ihrer Kreditkarte an, besuchen Sie die offizielle Website des Unternehmens oder verwenden Sie eine verifizierte App, um zu überprüfen, ob die Nachricht echt ist.

- Achten Sie auf Warnsignale in der Nachricht: Smishing-Texte enthalten oft Rechtschreibfehler, grammatikalische Fehler oder verdächtige URLs mit Rechtschreibfehlern oder zusätzlichen Zeichen. Seriöse Unternehmen verwenden ihre offiziellen Domänennamen und kommunizieren professionell.

- Geben Sie niemals sensible Informationen per SMS weiter: Echte Unternehmen fragen nicht per SMS nach Passwörtern, Kreditkartennummern, Sozialversicherungsnummern oder Kontodaten. Jede Anfrage nach sensiblen Daten per SMS ist ein Betrug.

- Aktivieren Sie Multifaktor-Authentifizierung: MFA fügt eine weitere Sicherheitsebene hinzu, die neben Ihrem Passwort eine zweite Form der Verifizierung erfordert. So können Betrüger nicht auf Ihre Konten zugreifen, selbst wenn sie Ihre Anmeldedaten gestohlen haben.

- Halten Sie Ihre Software auf dem neuesten Stand: Mit Updates schließen Sie Sicherheitslücken und schützen Ihre Geräte vor Malware, Spyware und anderen Gefahren. Aktualisieren Sie Handy-Betriebssysteme, Messaging-Apps und die Sicherheitssoftware, sobald Updates verfügbar sind.

So können Unternehmen Smishing verhindern

Smishing kann nicht nur Privatpersonen gefährlich werden. Er birgt ernsthafte Risiken für Unternehmen. Mitarbeitende, Kunden und Systeme können zur Zielscheibe für Betrug werden. Unternehmen, die über Smishing-Taktiken Bescheid wissen, können sich besser gegen diese immer raffinierteren Gefahren schützen.

Mitarbeiterschulungen als Priorität

Ihre Mitarbeitenden sind Ihre erste Verteidigungslinie gegen Smishing-Angriffe. Vermitteln Sie in regelmäßigen Schulungen, wie sie verdächtige Nachrichten erkennen, welche Taktiken Betrüger anwenden und warum das Anklicken unbekannter Links auf den Geräten des Unternehmens Sicherheitslücken schafft. Je mehr Ihr Team über Smishing weiß, desto geringer ist die Wahrscheinlichkeit, dass es darauf hereinfällt.

Klare Berichterstattungsprozesse

Legen Sie klare Abläufe fest, damit Mitarbeitende verdächtige Nachrichten melden können – ohne Angst vor Bewertung oder negativen Folgen. Ihr IT-Sicherheitsteam muss sofort über potenzielle Bedrohungen informiert werden, damit es das Risiko einschätzen, andere warnen und Schutzmaßnahmen ergreifen kann. Sorgen Sie dafür, dass das Melden von Vorfällen unkompliziert und für alle zugänglich ist.

Cybersicherheitsmaßnahmen verstärken

Nutzen Sie Sicherheitstools, die schädliche Links erkennen und blockieren, ungewöhnliche Kontoaktivitäten überwachen und den Zugang zu sensiblen Systemen beschränken. MFA, regelmäßige Sicherheitsprüfungen und aktualisierte Software schaffen einen Schutz, der es Betrügern erschwert, Ihr Unternehmen zu gefährden.

Schützen Sie Ihre Kunden durch verifizierte Nachrichten

Verifizierte Nachrichten helfen Ihren Kunden, echte Mitteilungen von betrügerischen Nachrichten zu unterscheiden, die Ihr Unternehmen nachahmen. Mehr als die Hälfte der Verbraucherinnen und Verbraucher geben an, im letzten Jahr verdächtige Nachrichten von Unternehmen erhalten zu haben, die auf den ersten Blick legitim erschienen.

Deshalb setzen einige Marken auf Kanäle wie RCS oder WhatsApp, die verifizierte Absenderprofile ermöglichen. Diese zeigen im Nachrichtenverlauf das offizielle Logo, den Namen, die Farben eines Unternehmens und ein Verifizierungs-Häkchen. Auf diese Weise wissen die Kunden sofort, dass sie es mit einem vertrauenswürdigen Unternehmen zu tun haben.

Studien zeigen, dass 59 % der Verbraucherinnen und Verbraucher RCS-Nachrichten mit verifizierten Absender-IDs einfachen SMS-Nachrichten vorziehen,da sie diesen für Kontoüberprüfungen und Sicherheitsfragen mehr vertrauen.

Nicht zuletzt funktioniert SMS-Marketing am besten in Kombination mit Ihren E-Mail-Kampagnen. Die besten Marketer nutzen SMS

Die Quintessenz

SMS sind ein hervorragendes Kommunikationsinstrument, mit dem Unternehmen direkt und effizient mit Kundinnen und Kunden sowie Mitarbeitenden in Kontakt treten können. Umso wichtiger ist es, dass wir alle bei Nachrichten von unbekannten Unternehmen vorsichtig sind und uns vor der Gefahr durch Smishing in Acht nehmen.

Die folgenden wichtigen Tipps zum Vermeiden von SMS-Phishing sollten Sie Ihren Angestellten mit auf den Weg geben:

- Absender überprüfen: Überprüfen Sie die Echtheit von SMS-Nachrichten, insbesondere von solchen, die persönliche oder finanzielle Informationen anfordern.

- Vorsicht mit Links/Anhängen: Klicken Sie in Nachrichten nicht auf Links, die Sie nicht wiedererkennen. Seien Sie auch dann vorsichtig, wenn die Nachricht von einem bekannten Kontakt zu stammen scheint.

- Verdächtige Nachrichten melden: Melden Sie unverzüglich alle Nachrichten, die Zweifel aufkommen lassen oder wirken, als könnten sie ein Phishing-Versuch sein.

Mitarbeiterschulungen sind nur eine der vielen Maßnahmen, die Unternehmen ergreifen können, um SMS-Phishing zu verhindern. Dazu gehört, Mitarbeitende und Kundinnen sowie Kunden über die Vorgehensweisen von Betrügern zu informieren und die IT-Sicherheitsmaßnahmen zu verbessern, um Smishing und ähnliche Betrugsmaschen wie SIM-Farm-Betrug rechtzeitig zu erkennen und zu stoppen.

Smishing betrifft nicht nur Kundinnen und Kunden, sondern untergräbt auch das Vertrauen in Ihr Unternehmen. Messaging ist ein wichtiger Kanal für die Kundeninteraktion, weshalb Unternehmen die Verantwortung haben, Nutzerinnen und Nutzer zu schützen. Wer als Kunde genau weiß, wer hinter einer Nachricht steckt, läuft viel seltener Gefahr, auf Betrüger hereinzufallen.

Entdecken Sie unsere Ressourcen, die Ihrem Unternehmen dabei helfen,Betrug in der geschäftlichen Nachrichtenkommunikation zu verhindern. Oder erfahren Sie, wie die SMS-Lösungen von Sinch Ihnen helfen können, SMS-Betrug einzudämmen.

Häufig gestellte Fragen zu Smishing

Wenn Sie versehentlich auf einen verdächtigen Link geklickt haben, handeln Sie schnell, um potenzielle Risiken zu verringern. Schalten Sie WLAN und mobile Daten auf Ihrem Telefon aus, damit keine Kommunikation mit gefährlichen Systemen mehr möglich ist. Führen Sie mit einer vertrauenswürdigen Sicherheitssoftware einen Sicherheits-Scan durch und ändern Sie die Passwörter für alle Konten, die betroffen sein könnten – vor allem für Bank-, E-Mail- und Arbeitskonten.

Überprüfen Sie Ihre Kontoauszüge und Kontobewegungen auf ungewöhnliche Aktivitäten. Wenn sensible Daten möglicherweise kompromittiert wurden, wenden Sie sich sofort an Ihre Bank oder Ihren Kartenaussteller, damit diese Schutzmaßnahmen ergreifen können.

Echte geschäftliche Nachrichten sind in der Regel klar, professionell und konkret. Seien Sie vorsichtig bei Nachrichten, die dringende oder drohende Formulierungen, allgemeine Anreden, Rechtschreib- oder Grammatikfehler oder Links mit ungewöhnlichen bzw. falsch geschriebenen Domains enthalten.

Immer mehr Firmen setzen auf geprüfte Messaging-Kanäle wie RCS, bei denen Absendername, Branding und Hinweise auf die Verifizierung sichtbar sind. Diese Signale bestätigen, dass die Nachricht von einem echten Unternehmen stammt.

Erscheint eine Nachricht ungewöhnlich oder ohne Verifizierungsnachweis, sollten Sie weder Links anklicken noch darauf antworten. Wenden Sie sich stattdessen direkt an das besagte Unternehmen, indem Sie die Kontaktdaten auf der offiziellen Website oder in der App verwenden.

Ja. Einige Smishing-Angriffe setzen auf direkte Antworten statt auf Links. Betrüger können Sie auffordern, personenbezogene Daten, Kontodaten oder Verifizierungscodes anzugeben. Auch eine Antwort mit Ja oder Nein kann bestätigen, dass Ihre Nummer aktiv ist und die Wahrscheinlichkeit einer zukünftigen Ansprache erhöhen.

Wenn auch weniger häufig, kann ausgeklügelte Malware manchmal Schwachstellen durch eine einfache Nachricht ausnutzen. Am sichersten ist es, nicht auf ungewöhnliche Nachrichten zu antworten, die Informationen oder Aktionen anfordern.

Ja. Smishing wird zunehmend eingesetzt, um Mitarbeitende und Unternehmen anzugreifen. Angreifer geben sich oft als Führungskräfte, IT-Teams, Lieferanten oder Geschäftspartner aus, um Mitarbeitende dazu zu bringen, Zugangsdaten weiterzugeben, betrügerische Zahlungen zu genehmigen oder schädliche Software auf Unternehmenssystemen zu installieren. Schulungen für Mitarbeitende und klare Prüfabläufe sind wichtige Mittel, um Smishing-Angriffe auf Unternehmen effektiv abzuwehren.