Fraude e segurança

O que é smishing? Phishing por SMS: explicação

As pessoas confiam que as empresas com as quais fazem negócios vão proteger suas informações pessoais. Em nossa pesquisa Como se comunicar com clientes, descobrimos que 84% dos americanos acreditam que as empresas com as quais interagem são responsáveis por sua privacidade digital.

Os criminosos cibernéticos sabem disso e exploram essa confiança usando o smishing (phishing por SMS). Esses golpes são feitos em formato de texto e estão em constante evolução. Os criminosos se passam por marcas para roubar dados confidenciais, levando as vítimas a revelar senhas, informações financeiras e outros detalhes confidenciais que podem causar roubos de identidade e o esvaziamento de contas bancárias.

Se você tem uma empresa e se preocupa com a segurança dos funcionários ou se está apenas tentando proteger suas finanças, entender o smishing é sua primeira linha de defesa. Veja o que você precisa saber sobre como funciona o smishing e como identificá-lo antes que cause prejuízos.

O que é smishing?

Smishing é uma tentativa de enganar ou manipular pessoas ou empresas para que revelem informações pessoais sensíveis ou valiosas, como senhas, credenciais bancárias e números de CPF ou SSN, por meio de Short Message Service (SMS) e outras formas de mensagens de texto.

O termo em si vem da combinação de “SMS” e “phishing”, formando “smishing,” ou seja, uma modalidade específica para dispositivos móveis. Embora o phishing por e-mail exista há décadas, os “smishers”, como se chamam os que praticam esse crime, miram especificamente as pessoas por mensagens de texto.

Os golpistas enviam mensagens de texto enganosas que parecem vir de empresas legítimas, como instituições financeiras ou contatos confiáveis. Eles elaboram essas mensagens para manipular destinatários a revelar dados pessoais, como:

- Senhas

- Números de cartão de crédito

- Números de CPF ou segurança social

- Informações bancárias

- Credenciais de login

Os golpes de phishing têm como alvo principal as credenciais do usuário, com 80% dos ataques criados para roubar informações de login por meio de páginas falsas e formulários fraudulentos.

Quando os golpistas roubam essas informações, podem usá-las de várias formas. Eles podem vendê-las no mercado negro, praticar roubo de identidade, esvaziar contas bancárias ou desviar pagamentos para o próprio bolso.

Os golpistas também falsificam números de telefone (spoofing) ou usam ferramentas para enviar textos diretos para o email, ocultando sua origem real e dificultando o rastreamento dos ataques. O spoofing por SMS permite que os criminosos mascarem sua identidade e se apresentem como remetentes legítimos.

O smishing se tornou um método comum para os golpistas simplesmente porque as mensagens de texto geram resultado. As mensagens SMS têm uma taxa média de abertura de 98%, o que significa que os golpistas têm um público quase garantido para seus esquemas se as pessoas não souberem o que observar.

Como funciona o smishing

O ataque de smishing é praticado com técnicas de engenharia social, números de telefone falsificados e URLs maliciosas, projetadas para extrair credenciais de login, dados financeiros e dados pessoais identificáveis (PII) de usuários de dispositivos móveis antes que o ataque seja detectado. Veja o passo a passo de como esses golpes podem acontecer:

1. O golpista consegue o número de telefone da vítima

Os criminosos conseguem números de telefone por meio de vazamentos de dados, listas de contatos compradas ou, às vezes, simplesmente testando combinações em DDDs com alta densidade populacional.

2. Eles enviam uma mensagem que parece legítima

A notificação é projetada para parecer que vem de uma fonte confiável, como o banco da vítima, um serviço de entrega, um órgão governamental ou até mesmo um colega. O número do golpista e a identificação do remetente costumam ser bem semelhantes ao original e passar despercebidos.

3. A mensagem cria urgência

A mensagem cria um sentimento de urgência por meio de engenharia social, dizendo que algo precisa de uma ação imediata, como:

- Sua conta foi comprometida

- Não conseguimos entregar um pacote

- Você está devendo dinheiro

- Você ganhou um prêmio

O objetivo é fazer com que a vítima aja rapidamente, sem pensar.

4. A vítima é orientada a agir

A mensagem instrui o destinatário a clicar em um link, preencher um formulário, verificar informações da conta ou responder com detalhes confidenciais. Cada solicitação é elaborada para roubar informações diretamente ou, em casos mais raros, instalar malware no dispositivo.

5. A vítima clica ou responde

Se o destinatário engajar com a mensagem, pode ser levado a um site falso ou a uma página de login, na qual insere informações, ou clica em um link que instala um malware, como um spyware ou até mesmo um ransomware, no seu telefone. Esse software monitora as teclas digitadas e rouba senhas.

6. O golpista usa as informações

Com as credenciais roubadas em mãos, os criminosos podem acessar contas bancárias, roubar identidades ou vender as informações da vítima para outros criminosos. Quanto mais tempo a vítima levar para perceber o que aconteceu, mais danos o golpista poderá causar.

Tipos de ataques de phishing por SMS

Os golpes de smishing usam táticas diferentes, dependendo do que o golpista quer roubar e de quem é o alvo. Entender os tipos comuns de ataques de smishing e suas táticas pode ajudá-lo a identificar o golpe antes que você se torne a vítima. Veja a seguir os padrões mais frequentes:

- Golpes financeiros e de segurança de contas: os golpistas enviam alertas falsos alegando que sua conta bancária foi comprometida, que uma atividade suspeita foi detectada ou que seu cartão de crédito foi usado para uma compra não autorizada. Eles pressionam você a verificar suas informações ou a alterar sua senha imediatamente.

- Golpes de entrega e logística: essas mensagens alegam que um pacote não pôde ser entregue e pedem que você confirme seu endereço ou pague uma taxa para uma nova tentativa. Os golpistas podem se passar por grandes transportadoras, como Correios e J&T Express, ou por varejistas, como a Amazon.

- Golpes de prêmios e recompensas: você recebe uma mensagem de texto dizendo que ganhou um vale-presente, um concurso ou um sorteio. Tudo o que você precisa fazer é resgatar seu prêmio preenchendo um formulário ou clicando em um link para verificar suas informações.

- Falsificação de impostos e imagem do governo: os golpistas se passam por autoridades fiscais ou órgãos governamentais, alegando que você está devendo dinheiro, com sérias consequências se não pagar imediatamente. Outra possibilidade é dizer que você tem uma restituição de imposto para receber.

- Solicitações de código de verificação: os golpistas podem usar o phishing para induzir os usuários a inserir códigos de verificação (como códigos de autenticação multifator) em sites falsos. Eles alegam que você precisa confirmar uma transferência de dinheiro, uma compra ou uma alteração de senha que nunca aconteceu de fato.

- Golpes em faturas e pagamentos: os golpes com faturas têm mais evidência em phishing por e-mail, mas ocasionalmente são aplicados via SMS também. Podem aparecer como uma fatura falsa de um serviço que alega que você está devendo. Ao pagar a fatura, você fornece a eles tanto seu dinheiro quanto suas informações de pagamento.

- Falsificação de contatos: se as informações de alguém forem comprometidas, os golpistas podem enviar mensagens que realmente vêm do número de telefone dessa pessoa. Eles alegam estar passando por uma emergência ou precisar de ajuda imediata, explorando a sua confiança nessa pessoa.

Smishing vs. Phishing vs. Vishing

O smishing não é a única maneira de os golpistas tentarem roubar informações. A principal diferença entre esses três termos se resume ao canal de comunicação que eles usam para entrar em contato com você.

Veja a seguir como cada um deles funciona:

| Definição | Exemplo | |

| Phishing | Um termo genérico para qualquer golpe que induz as pessoas a revelar informações confidenciais por meio de mensagens enganosas. O phishing ocorre mais comumente por e-mail, e os golpistas enviam mensagens com links maliciosos ou páginas de login falsas criadas para roubar suas credenciais. | Você recebe um e-mail que alega ser do seu banco, solicitando que você verifique sua conta clicando em um link e digitando sua senha. |

| Smishing | Refere-se especificamente a ataques de phishing realizados por meio de mensagens de texto SMS. | Você recebe uma mensagem alegando que a entrega de um pacote falhou e pedindo que você clique em um link de reagendamento. |

| Vishing (phishing por voz) | Ocorre por meio de chamadas telefônicas, em que os golpistas se passam por organizações legítimas e o pressionam a compartilhar informações pessoais. | Alguém liga dizendo ser do suporte técnico e pede acesso remoto ao seu computador para “corrigir” um problema de segurança. |

Exemplos de textos de smishing

As mensagens de smishing de criminosos cibernéticos que se passam por grandes marcas como Apple, Correios, Carrefour e outras grandes marcas usam URLs fraudulentos para roubar credenciais de login e informações de pagamento dos destinatários dos SMSs. Veja a seguir três exemplos de cenários que podem ajudar você a ficar alerta.

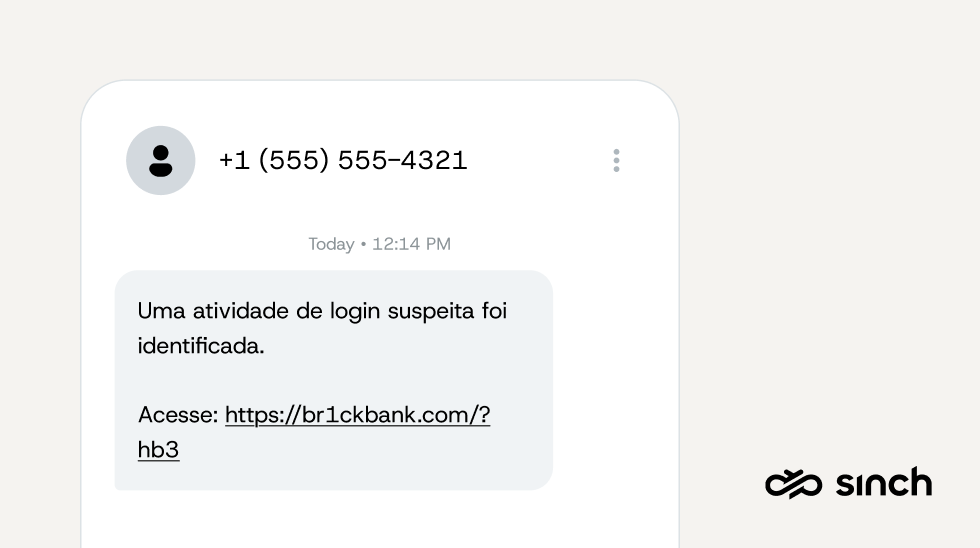

Alerta de segurança bancária

Você está olhando seu celular durante o almoço e chega uma mensagem de texto que parece ser do Banco do Brasil. O remetente aparece como “BB”, e a mensagem avisa que foi detectada uma atividade de login incomum em sua conta. Ela inclui um link para verificar sua identidade e proteger sua conta imediatamente.

“Foi detectado um login incomum na sua conta do BB. Verifique sua identidade aqui: https://bb-seguranca.com/entrar”

A mensagem é profissional, e a urgência parece real. Mas veja link mais de perto. Um link legítimo do Banco do Brasil seria BB.com.br, e não um domínio do tipo “bb-seguranca.com.” Os golpistas adicionam palavras com um tom oficial para fazer com que os URLs falsos pareçam legítimos. Esse pequeno detalhe é a única coisa que impede você de entregar suas credenciais a um golpista.

Falha na entrega do pacote

É fim de ano e você está esperando várias entregas. Chega uma mensagem de texto informando que seu pacote de uma grande transportadora não pôde ser entregue devido a um endereço incompleto. A mensagem solicita que você clique em um link para atualizar suas informações de envio para que eles possam fazer uma nova tentativa de entrega.

“Correios: seu pacote não pôde ser entregue porque o endereço é inválido. Atualize seus detalhes de entrega aqui: https://correios-rastrear.com/atualizar3847”

Você não se lembra de ter feito nenhum pedido recentemente, mas com tantas compras nesta época do ano, é fácil duvidar. O golpista está contando com essa incerteza. Depois que você clica no link e insere seu endereço, detalhes de pagamento e informações de contato, eles têm tudo o que precisam para roubar sua identidade ou fazer compras fraudulentas.

Dica profissional: fique atento a URLs suspeitos com erros de ortografia, linguagem de urgência que exija ação imediata e números de remetente que não correspondam às informações de contato oficiais da empresa.

Parabéns, você ganhou!

Chega uma mensagem de texto avisando que você ganhou um vale-presente de R$ 500 de uma loja famosa. Tudo o que você precisa fazer é resgatar seu prêmio clicando no link e preenchendo uma breve pesquisa para confirmar se você é mesmo elegível. A mensagem menciona que você foi selecionado com base em seu histórico de compras recente. Ela diria algo assim:

“Parabéns! Você foi selecionado para receber um vale-presente de R$ 500 da Americanas por causa da sua fidelidade. Resgate o valor aqui antes que expire: https://americanas-recompensas.net/resgatar?id=9847”

A promessa de dinheiro grátis é muito tentadora, e mencionar o seu histórico de compras faz com que ela pareça personalizada. Mas não houve concurso, nem processo de seleção, nem vale-presente. A “pesquisa” foi criada para coletar suas informações pessoais e, em alguns casos, os golpistas até pedem uma pequena taxa de processamento para resgatar o prêmio, roubando tanto seus dados quanto seu dinheiro.

Linguagem comum em mensagens de smishing

Veja a seguir outros exemplos da linguagem que os golpistas usam em ataques de smishing:

- Golpe de restituição de impostos: "Alerta de restituição da Receita Federal: você tem direito a uma restituição de impostos de R$ 1.847. Não deixe o valor expirar. Verifique suas informações agora: restituicao.receita.seguro-verificar.com"

- Exploração do código de verificação: "O código de verificação de sua conta bancária é 847293. Responda com esse código para confirmar sua transferência recente de R$ 2.450."

- Fatura falsa: "Houve uma tentativa de cobrança de R$ 399,99 pela renovação de sua assinatura do McAfee. Se você não autorizou, conteste aqui agora: [link]"

- Personificação de contato confiável: "Oi, é o Marcos, do trabalho. Tô com um problema no meu cartão, ele não tá funcionando. Pode me enviar um Pix de R$ 200 para @marcos.pay? Eu te pago amanhã."

- Ameaça de suspensão da conta: "Sua conta Netflix foi temporariamente suspensa devido à falha no pagamento. Atualize os detalhes imediatamente ou seu serviço será cancelado: [link]"

Como você pode se proteger do smishing?

Vale lembrar que, como empresa, smishing pode causar prejuízo de duas maneiras. Ele pode prejudicar seus funcionários individualmente ou a empresa como um todo. Depende da natureza do ataque cibernético.

Se o ataque de smishing incluir um link que carregue malware ou ransomware nos sistemas da sua empresa, os invasores poderão conseguir acesso às informações de contato dos seus funcionários e a outras informações privadas.

Essa é uma maneira que os smishers usam para enviar mensagens que parecem ser de pessoas que você conhece. Eles comprometem as informações dessa pessoa e usam sua confiança para tentar induzir você a compartilhar dados pessoais valiosos.

Então, o que você pode fazer para evitar ataques de smishing? Veja aqui as defesas mais importantes que você pode colocar em prática.

- Não clique em links de remetentes desconhecidos: se você não reconhecer o remetente, não clique em nada na mensagem. Apague textos suspeitos imediatamente e nunca responda, nem mesmo para perguntar quem é.

- Entre em contato diretamente com o remetente para verificar se o SMS é real: entre em contato com a empresa usando as informações de contato oficiais que você encontrar, e não as fornecidas no texto que você recebeu. Ligue para o número que aparece no seu cartão de crédito, visite o site oficial da empresa ou use o aplicativo móvel verificado para confirmar se a mensagem é real.

- Procure sinais de alerta na mensagem: os textos de smishing geralmente contêm erros de ortografia, erros gramaticais ou URLs suspeitos com erros de ortografia ou até caracteres extras. Empresas legítimas usam nomes de domínio oficiais e padrões de comunicação profissional.

- Nunca compartilhe informações confidenciais por mensagem de texto: empresas reais não solicitam senhas, números de cartão de crédito, números de previdência social ou credenciais de conta por meio de mensagens de texto. Qualquer solicitação de dados confidenciais via SMS é fraude.

- Habilite a autenticação multifator: a autenticação multifator (MFA) adiciona uma camada de segurança que exige uma segunda forma de verificação além da senha. Ela impede que os golpistas acessem suas contas, mesmo que tenham roubado suas credenciais de login.

- Mantenha seu software atualizado: as atualizações de software incluem patches de segurança que protegem contra malware, spyware e outras ameaças. Atualize o sistema operacional do seu telefone, os aplicativos de mensagens e o software de segurança assim que as atualizações estiverem disponíveis.

O que as empresas podem fazer para evitar o smishing

O smishing não ameaça apenas indivíduos. Ele também representa sérios riscos para as empresas e seus funcionários, clientes e sistemas, que se tornam alvos de fraude. Entender as táticas de smishing ajuda as organizações a criarem defesas mais fortes contra essas ameaças, que estão sempre em evolução.

Priorize o treinamento dos funcionários

Seus funcionários são a primeira linha de defesa contra ataques de smishing. Recomenda-se realizar sessões de treinamento regulares abordando a identificação de mensagens suspeitas, as táticas dos golpistas e as vulnerabilidades de segurança criadas ao clicar em links desconhecidos nos dispositivos da empresa. Quanto mais a sua equipe souber sobre smishing, menor será a probabilidade de cair nessa armadilha.

Estabelecer processos claros para denúncias

Crie protocolos diretos para que os funcionários denunciem mensagens suspeitas sem medo de julgamentos ou consequências. Sua equipe de segurança de TI precisa ser avisada imediatamente sobre possíveis ameaças para que possa avaliar o risco, alertar outras pessoas e tomar medidas de proteção. Faça com que relatar os casos seja simples e acessível.

Fortaleça suas medidas de segurança cibernética

Implemente ferramentas de segurança que detectem e bloqueiem links maliciosos, monitorem atividades incomuns na conta e restrinjam o acesso a sistemas confidenciais. A autenticação multifator, as auditorias de segurança regulares e o software atualizado criam camadas de proteção que dificultam a ação de golpistas para comprometer sua empresa.

Proteja seus clientes com mensagens verificadas

As mensagens verificadas ajudam os clientes a perceber diferenças entre as suas mensagens legítimas e os golpes que se passam por sua empresa. No último ano, mais da metade dos consumidores relatou ter recebido mensagens reais de marcas que, na verdade, pareciam suspeitas.

É por isso que algumas marcas estão recorrendo a canais como o RCS ou o WhatsApp, que permitem perfis de remetente verificados que exibem o logotipo oficial da marca, o nome da marca, a cor da marca e uma marca de verificação verificada dentro do mesmo conjunto de mensagens. Dessa forma, os clientes sabem imediatamente que estão falando com uma marca confiável.

A pesquisa mostra que 59% dos consumidores preferem mensagens RCS com IDs de remetente verificados em vez de SMS básicos porque confiam mais nelas em relação à verificação e à segurança da conta.

Por último, mas não menos importante, vale lembrar que o marketing por SMS deve andar de mãos dadas com o seu marketing por e-mail. Os melhores profissionais de marketing usam o SMS e o e-mail juntos para criar uma estratégia equilibrada que gera a confiança do cliente.

O resultado

O SMS é uma ferramenta de comunicação incrível para as empresas, oferecendo uma forma direta e eficiente de interagir com clientes e funcionários. No entanto, é importante que todos nós tenhamos cuidado com textos de empresas desconhecidas e fiquemos atentos à ameaça de smishing.

Veja a seguir algumas dicas importantes para compartilhar com seus funcionários sobre phishing por SMS:

- Verifique o remetente: verifique a autenticidade das mensagens de SMS, principalmente as que pedem informações pessoais ou financeiras.

- Tenha cuidado com links e anexos: não clique em links de mensagens que você não reconhece. Seja cauteloso, mesmo que a mensagem pareça ser de um contato conhecido.

- Denuncie mensagens suspeitas: denuncie imediatamente qualquer mensagem que gere dúvidas ou pareça ser uma tentativa de phishing.

Treinar seus funcionários é apenas uma das muitas medidas que as empresas podem tomar para evitar o phishing por SMS. Isso implica educar tanto os funcionários quanto os destinatários sobre as táticas empregadas pelos criminosos e aprimorar as medidas de segurança cibernética para detectar e impedir o smishing e os golpes relacionados, como as fazendas de cartões SIM.

O smishing não é apenas um problema do consumidor, é também um problema de confiança. As mensagens são um canal essencial para o engajamento do cliente, por isso as empresas têm a responsabilidade de proteger os usuários. E quando os clientes sabem quem está falando com eles, é muito menos provável que sejam vítimas de golpes.

Confira nossos recursos para ajudar sua empresa a evitar fraudes em mensagens comerciais. Ou saiba como o SMS para operadoras da Sinch pode ajudar você a reduzir fraudes por SMS.

Perguntas frequentes sobre smishing

Se você clicar acidentalmente em um link suspeito, aja rapidamente para reduzir o risco. Desconecte o telefone do Wi-Fi e dos dados do celular para evitar qualquer outra comunicação com sistemas mal-intencionados. Execute uma verificação de segurança usando um software de segurança móvel confiável e altere as senhas de todas as contas que possam ter sido expostas, especialmente contas bancárias, de e-mail e de trabalho.

Monitore atentamente seus extratos financeiros e a atividade da conta para detectar comportamentos incomuns. Se houver um possível comprometimento das informações confidenciais, entre em contato imediatamente com o seu banco ou emissor do cartão para que possam tomar medidas de proteção.

As mensagens comerciais legítimas geralmente são claras, profissionais e específicas. Tenha cuidado com textos que usem linguagem urgente ou ameaças, saudações genéricas, erros ortográficos ou gramaticais ou links com domínios incomuns ou com letras erradas.

Muitas empresas agora usam canais de mensagens verificadas, como o RCS, que exibe nomes de remetentes oficiais, marcas e indicadores de verificação. Esses sinais ajudam a confirmar que a mensagem está realmente sendo enviada pela organização.

Se uma mensagem for inesperada ou não estiver verificada, evite clicar em links ou responder. Em vez disso, entre em contato diretamente com a empresa usando os detalhes de contato do site ou aplicativo oficial.

Sim. Alguns ataques de smishing dependem de respostas diretas em vez de links. Os golpistas podem solicitar que você responda com informações pessoais, detalhes da conta ou códigos de verificação. Até mesmo responder “sim” ou “não” pode confirmar que seu número está ativo, aumentando a probabilidade de que ele se torne um alvo no futuro.

Além disso, embora isso seja menos comum, malwares sofisticados podem explorar vulnerabilidades por meio de uma simples mensagem. A abordagem mais segura é evitar responder a mensagens inesperadas que solicitem informações ou ações.

Sim. O smishing é cada vez mais usado para atingir funcionários e organizações. Os invasores geralmente se passam por executivos, equipes de TI, fornecedores ou parceiros de negócios para pressionar os funcionários a compartilhar credenciais, aprovar pagamentos fraudulentos ou instalar software mal-intencionado nos sistemas da empresa. O treinamento dos funcionários e os protocolos de verificação são defesas essenciais contra o smishing direcionado aos negócios.